Cuando los aspectos de la calidad de los procesos, los productos y los servicios comenzaron a ser un factor decisivo en la competitividad de las empresas, bajo los ejemplos japoneses y los de grandes autores, como Joseph Juran y otros, uno de los mensajes más difundidos en algunas empresas de vanguardia en estos temas, como Texas Instruments, fue que “la calidad somos todos”.

El concepto de que todos somos los responsables de la calidad del producto o servicio que nuestra empresa ofrece permanece vigente, y ha sido asimilado, logrando que en muchas industrias y oficinas se genere una cultura institucional que, por ejemplo, cuida los detalles de la producción y el empaque, la atención al cliente por teléfono y en persona, la amabilidad y eficiencia en el servicio, y provoca que se mantengan en marcha programas de revisión, evaluación y mejora continua.

Parafraseando este lema, y en vista de lo crítico que puede resultar el aspecto de la seguridad informática, deberíamos comenzar a introducir en nuestras organizaciones la cultura de que, al igual que con la calidad, los responsables de la seguridad de nuestros datos, nuestros sistemas de información y nuestros servidores y equipos de procesamiento somos todos.

El eslabón más débil

La cadena es tan fuerte como su eslabón más débil. Aunque tengamos en nuestras instalaciones informáticas los dispositivos más completos y actualizados de seguridad, paredes corta fuegos, antivirus, reducción de correo basura (spam), anti malware, detección de intrusos, y otras formas de protección, si hay alguna vulnerabilidad que se pueda aprovechar, los intrusos intentarán aprovecharla.

Los diseñadores y programadores de las aplicaciones propias del negocio, los encargados de los sistemas, las bases de datos, las redes y los equipos informáticos, así como todos los empleados, los gerentes de cualquier área funcional y todos los que tienen acceso a los activos de TIC de la empresa, deben considerar seriamente su papel en la seguridad informática de la organización.

Se dice que, de acuerdo a las estadísticas y estudios al respecto, la mayoría de violaciones a la seguridad informática provienen del interior de las instituciones, ya sea por mala intención o, en muchos casos, por descuido, ingenuidad o falta de conocimiento. Un punto de acceso descuidado puede dar paso a las demás piezas críticas de la infraestructura informática de la empresa.

Como sucede con el ahorro de la energía eléctrica o del consumo del agua, los usuarios internos, empleados y funcionarios de la empresa deben ser educados constantemente en las formas de prevenir incidentes de seguridad informática que ponen en riesgo no solamente los activos informáticos y los depósitos de información bajo cargo de la persona que comete una imprudencia o un manejo inadecuado de la tecnología, sino también puede comprometer alguna parte de la infraestructura y el acervo de información de toda la empresa.

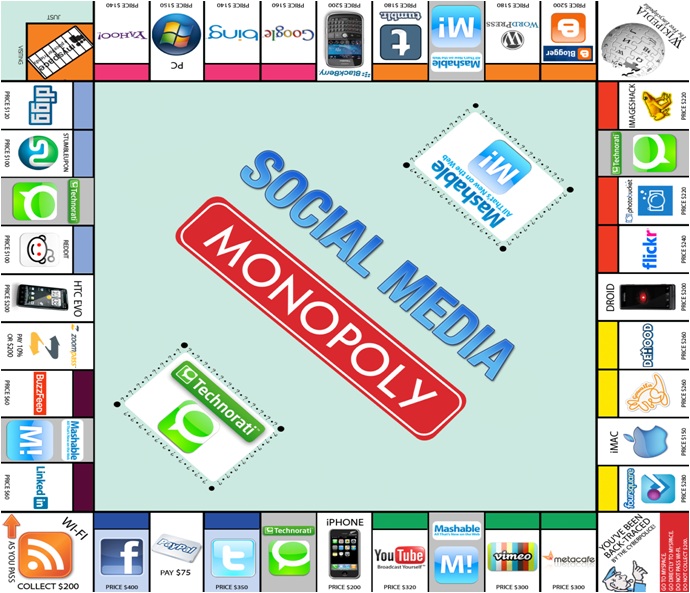

Seguridad en el uso de Redes Sociales

Hay varios puntos y acciones en los que el usuario descuidado o desinformado puede contribuir involuntariamente a crear amenazas a la seguridad de toda la empresa: llevando y trayendo archivos en sus USB, descargando e instalando software sin las precauciones mínimas, y atendiendo a mensajes de correo indistintamente, entre otras.

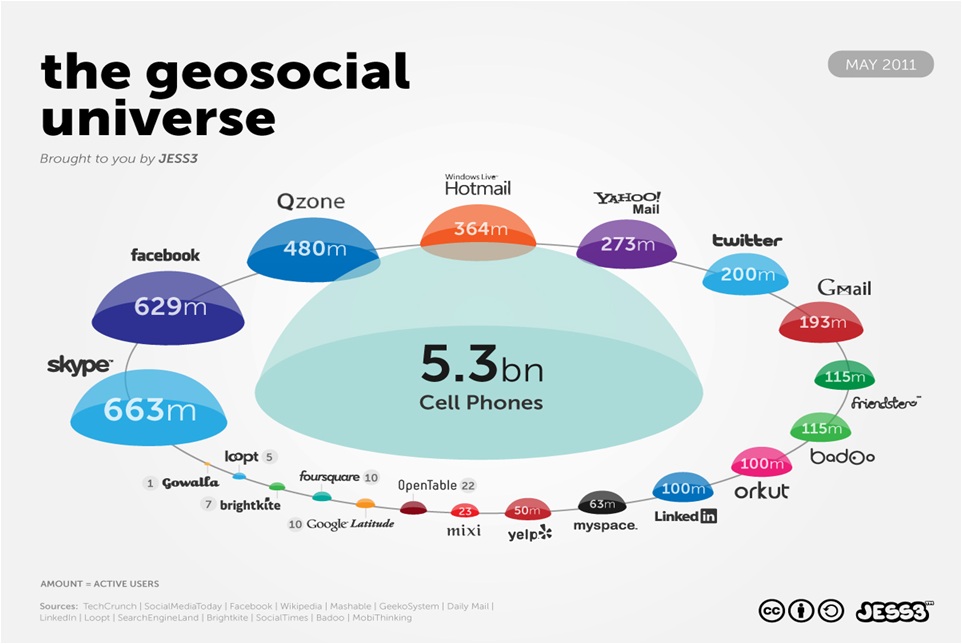

Sin embargo, el uso cada vez mayor de las redes sociales en el trabajo, a veces incluso para aspectos relacionados con la actividad productiva, puede convertirse en otra fuente de riesgos, si no se actúa con ciertas precauciones. Aquí hay dos formas principales de vulnerar nuestros sistemas de información:

Ingeniería Social: el contacto directo con el usuario víctima, extrayendo información a través de la comunicación, la “amistad” o cualquier comunicación que permita la red social.

Información pública: una mala configuración de las redes sociales, puede permitir que información de índole personal, esté accesible más allá de lo que el usuario desearía, o le sería conveniente para su seguridad. Personas malintencionadas podrían acceder a dicha información.

La empresa ESET ha publicado recientemente una Guía de Seguridad en Redes Sociales, accesible en su sitio en forma gratuita, brindando una serie de recomendaciones para atender y reducir estos riesgos.

Decálogo de seguridad

Entre otros consejos prácticos, esta guía contiene una lista de diez recomendaciones básicas para reducir las posibilidades de ser víctimas de un ataque o intrusión informática:

- No ingresar a enlaces sospechosos

- No acceder a sitios web de dudosa reputación

- Actualizar el sistema operativo y aplicaciones

- Aceptar sólo contactos conocidos

- Descargar aplicaciones desde sitios web oficiales

- Evitar la ejecución de archivos sospechosos

- Utilizar tecnologías de seguridad

- Evitar el ingreso de información personal en formularios dudosos

- Tener precaución con los resultados arrojados por los buscadores web

- Utilizar contraseñas fuertes

Mantenerse atentos a estas potenciales amenazas y seguir las recomendaciones listadas y otras que surgen a medida se desarrolla la tecnología, tanto en los computadores de escritorio, los laptops y notebooks, los dispositivos móviles, las tabletas, etc. debe ser parte de la cultura organizacional de cualquier institución que desee preservar sus activos de información. Todos y cada uno de nuestros colaboradores debe comprender que la seguridad somos todos.