Continuando con la práctica en este blog, revisamos brevemente algunos aspectos y hechos que incidieron en la Sociedad salvadoreña y el mundo de la información y el conocimiento durante 2023.

En el plano nacional

Algunas tecnologías emergentes han comenzado a incrementar su aplicación, uso y comprensión entre los técnicos, ingenieros y jóvenes en nuestro país. Entre ellas, por ejemplo, la tecnología de blockchain, que puede ser utilizada en numerosas aplicaciones.

Auspiciado por la Cámara Americana de Comercio, se desarrolló un foro sobre infraestructura digital sostenible en el mes de febrero, en el que se discutieron temas sobre los postes, torres y algunos otros elementos de infraestructura para apoyar las telecomunicaciones.

En el 2023 cobraron auge los procesos mundiales y regionales como el IGF global (Foro de Gobernanza Internet), el MAG (Grupo Asesor de Múltiples Partes Interesadas), el LP (Panel de Liderazgo), el GDC (Pacto Digital Global), y el WSIS+20 (Cumbre Mundial sobre Sociedad de la Información), y los NRI (Foros de Gobernanza de Internet Nacionales y Regionales). Más sobre este tema acá.

En marzo USAID/ El Salvador, con el apoyo del proyecto Fronteras Digitales de DAI, publicó el informe Evaluación País del Ecosistema Digital para El Salvador. La metodología seguida, al igual que el informe, analiza tres pilares del ecosistema digital de un país: (1) Infraestructura y adopción digital; (2) sociedad digital, derechos y gobernanza; y (3) economía digital.

Se lanzó la iniciativa IoTHub SV, una alianza entre SVNet y la empresa Outside, con el fin de promover el conocimiento, la experiencia, la práctica y la innovación en Internet de las Cosas en El Salvador.

Por 15º año consecutivo, las jornadas de Día de Internet, alrededor del 17 de mayo, como en los años anteriores. Pudimos volver a las jornadas presenciales y algunas transmisiones en línea desde las varias sedes en universidades participantes. El lema de este año fue “Aprovechando cada conexión”, y basados en esta premisa, los anfitriones y ponentes desarrollaron sus propias fiestas con los jóvenes estudiantes en cada uno de los centros educativos comprometidos con la misión de crear conciencia y reflexionar sobre el rol de las tecnologías informáticas en nuestras vidas, personales y productivas.

El tema de las Tecnologías Emergentes fue uno recurrente en las presentaciones y reflexiones del año. Si bien la Inteligencia Artificial tuvo una difusión especial, varias de ellas han mostrado avances importantes en el país y en el mundo.

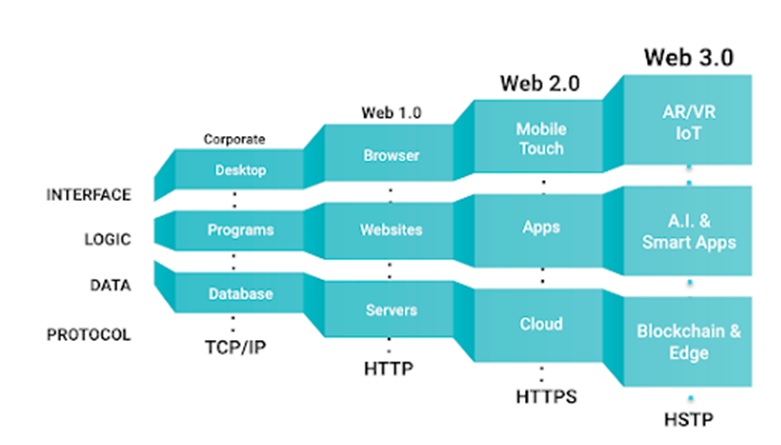

Un evento destacado fue la visita de Dan Mapes, uno de los cerebros detrás del novedoso concepto de Web Espacial, como una siguiente fase de la evolución de Internet. A través de su empresa Verses, es probable que, con aliados en El Salvador, se instale en el país una academia de esta plataforma.

La empresa TBox realizó su tradicional evento Código TBox en un formato presencial, y en línea para los participantes de países fuera de El Salvador en los que TBox tiene presencia, utilizando la plataforma Hakki para hacer posible los tours virtuales. Código TBox es una iniciativa para que los centros educativos desarrollen y presenten proyectos innovadores usando el enfoque STEAM: ciencia, tecnología, ingeniería, arte y matemáticas (por sus siglas en inglés)

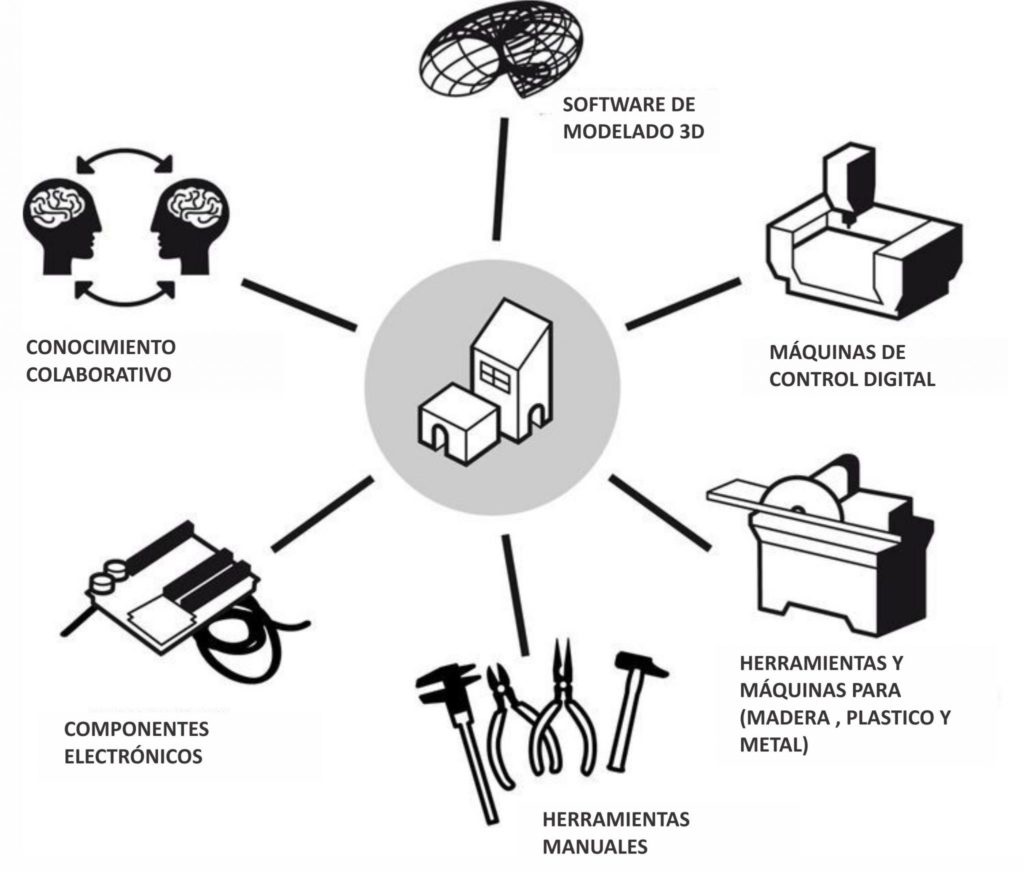

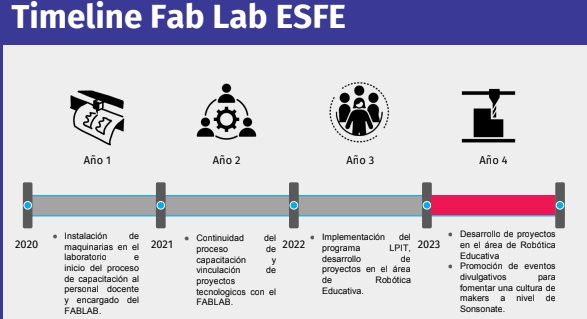

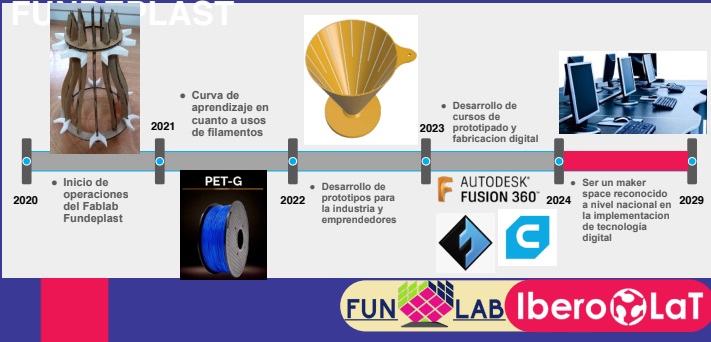

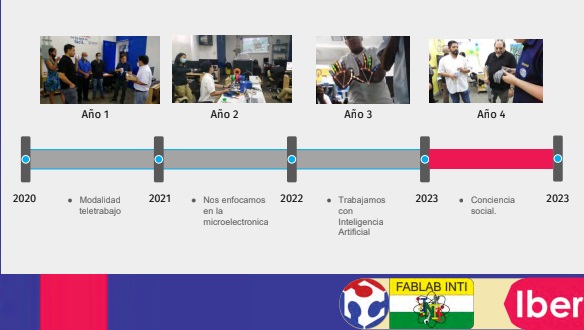

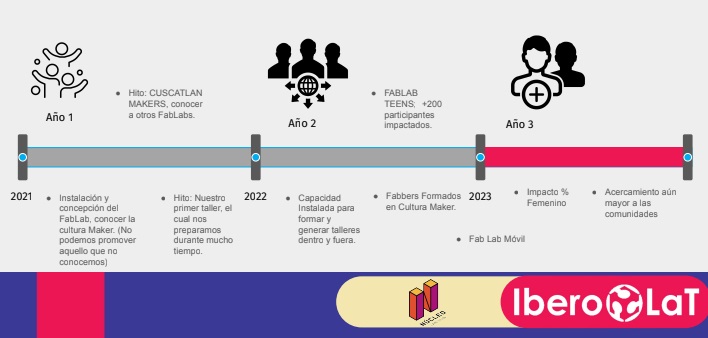

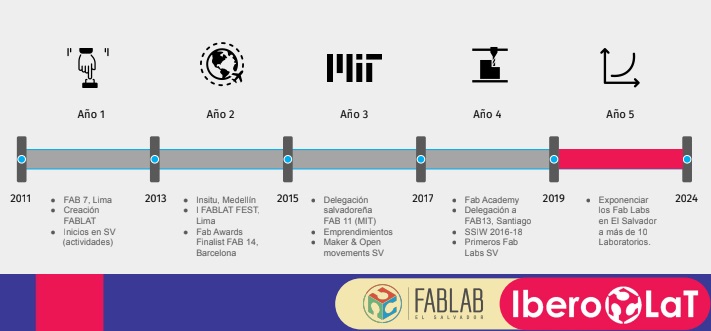

Se desarrolló el 2º Encuentro Nacional de Laboratorios de Fabricación Digital (Fab Labs), en simultáneo con el evento 1er Encuentro Iberoamericano de Fab Labs. Los siete Fab Labs que operan ya en nuestro país se reunieron, y expusieron sus avances, descubriendo formas de trabajar colaborativamente.

El grupo de las Steamgirls se mantuvo activo, en algunos casos incluyendo nuevas integrantes, realizando sus clases y eventos de graduación de los niños y niñas que reciben los cursos de robótica en diversos lugares del país, participaron en el Día de Internet e incluso fueron a México a participar en una competencia de robótica, logrando el lugar 11 entre más de 70 grupos, y ante participantes mayores que ellas.

Durante 2 días, por las mañanas, se desarrolló el VI Foro de Gobernanza de Internet de El Salvador, con la coordinación, organización y apoyo de organizaciones relevantes e interesadas en estos temas en el país y fuera del mismo.

Más de 50 jóvenes, conformando grupos de 2 o 3 miembros, participaron exponiendo sus ideas en el Hackfest 2023, resultando 10 ideas que serán apoyadas por el incubadora de Conexión durante el 2024.

CasaTIC, con el apoyo de BID Lab, llevó a cabo la 2ª edición del certamen Workertech, para apoyar aplicaciones que favorezcan y hagan más eficiente la operación de los trabajadores independientes, dentro de lo que se conoce como Economía GIG.

El Rally Latinoamericano de Innovación, desarrollado por 10º año consecutivo, entre universidades de Latinoamérica y 9º en que participa nuestro país, contó con la participación local de 8 universidades salvadoreñas.

El 14 de diciembre de 2023 El Salvador cumplió 28 años de haber realizado con éxito, después de varios meses, incluso años, de trabajo, la primera conexión dedicada a Internet desde un punto dentro del territorio nacional.

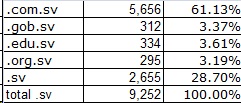

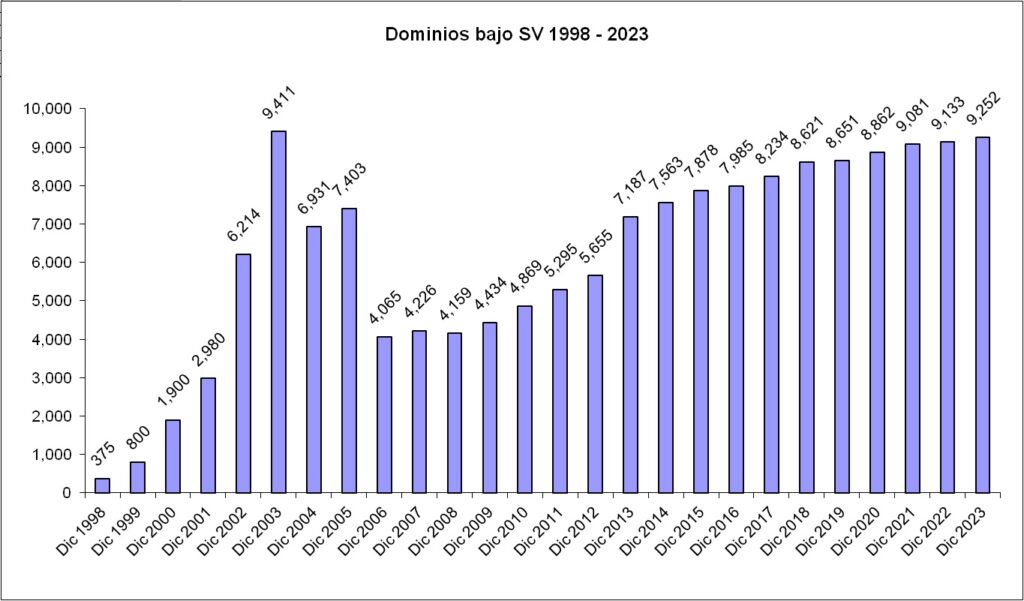

La cantidad total de nombres de dominio SV mostró un pequeño incremento en 2023, como se aprecia en las siguientes gráfica y tabla, que tienen como fuente a SVNet.

Más allá de las fronteras

Dado que en 2024 se realizará la reunión mundial en la que se espera aprobar el Pacto Digital Global (Global Digital Compact, GDC), se comenzaron a realizar durante 2023 numerosas consultas internacionales sobre qué esperamos ver en dicho pacto. Una de ellas fue la consulta de las Américas, en México, en febrero.

Gracias al auspicio del banco BBVA de España, participamos en la serie internacional para niños “Aprendiendo Juntos BBVA Kids”, en el último capítulo, sobre Web y la Internet. Un honor a nivel personal y una gran experiencia.

Después de discusiones y trabajo colaborativo del Panel de Liderazgo para Internet de Naciones Unidas, se concibió el lema de “La Internet que queremos”, como la guía para el Foro de Gobernanza de Internet de 2023.

El Foro de Gobernanza de Internet mundial se realizó en Kioto, Japón, abarcando una variedad de temas, incluyendo las nuevas tecnologías como Internet de las Cosas e Inteligencia Artificial. El 2023 vio un nuevo record de asistentes, con más de 8,000 personas de todo el mundo registradas, tanto en forma presencial como en línea.

En forma presencial y en línea se desarrolló el 16º Foro de Gobernanza de Internet de Latinoamérica y el Caribe, LACIGF, en Bogotá, organizado por Colnodo, nueva secretaría del LACIGF.

Durante el día Cero del LACIGF, auspiciado por el Foro Global de Ciber Experticia, y organizado y coordinado por Maarten Botterman, Roberto Zambrana y quien escribe, se llevó a cabo del taller “Creando juntos una experiencia Internet más confiable”, con más de 50 participantes de la región LAC.

Esta lista es parcial, por lo que si el lector conoce algún otro suceso relevante, por favor háganoslo saber.

¡Seguimos conversando en línea en 2024!